前回(https://kotovuki.co.jp/archives/18129)、Google Cloud ( 旧: Google Cloud Platform, 略: GCP ) の代表的な VPN である「クラシック VPN」と「HA VPN (High Availability VPN)」について概要を解説しました。今回から例に挙げたそれぞれの方法や、その他の方法について深掘りした解説をしていきます。今回は「クラシック VPN」について解説していきます。

クラシック VPN の解説

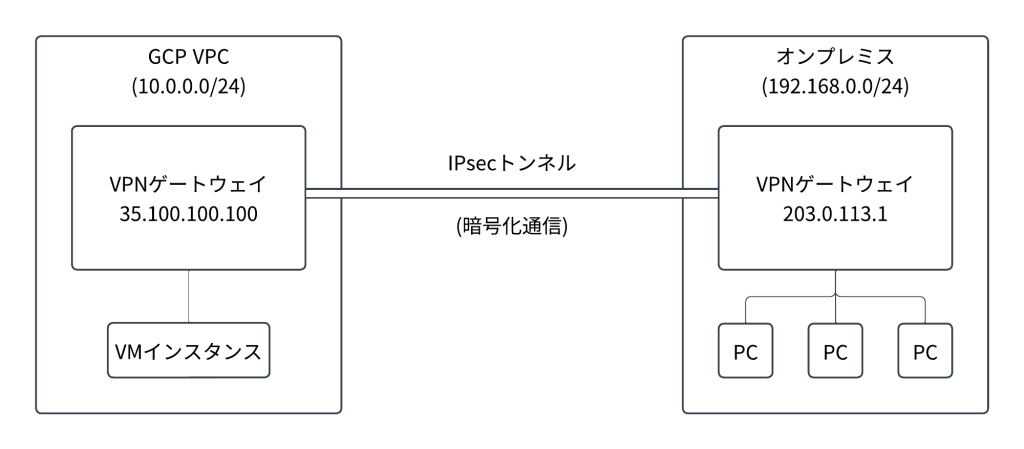

GCP のクラシック VPN は、オンプレミス環境などのローカルネットワークと GCP の Virtual Private Cloud (VPC) を安全に接続できます。

- IPsec-VPN のみをサポート

- 1つのインターフェースと1つの外部 IP アドレスを持つ

- IPv6 非対応

メリット・デメリット

- 簡単な設定: GUI で設定可能で、比較的容易に構築できる

- コスト効率: 従量課金制で一定容量まで無料、多くの市販ルーターに対応

- セキュリティ: 通常のインターネット接続より高いセキュリティを提供

- 非推奨: Google は一部の機能を非推奨としていて、「HA VPN」への移行を推奨している

- 冗長性・高可用性の欠如: 単一トンネルのため、障害時の冗長性が・高可用性がない

- 機能制限: IPv6 非対応など、一部機能に制限あり

実際の設定例 (YAMAHA ルーター使用)

前提として、既に GCP 上でプロジェクト作成、VPC ネットワーク及び1つのサブネットの作が完了している状態からの解説となります。

| 項目 | GCP 側 | YAMAHA 側 |

|---|---|---|

| VPC ネットワーク | 10.0.0.0/24 | – |

| オンプレミスネットワーク | – | 192.168.0.0/24 |

| VPN ゲートウェイ IP | 35.100.100.100 | 203.0.113.1 |

| IKE バージョン | 2 | 2 |

| 事前共有鍵 | mysharedkey123 | mysharedkey123 |

GCP 側の設定

1. クラシック VPN ゲートウェイの作成

① ナビゲーションメニュー から「ネットワーク接続」→ 「VPN」を選択します。

② 「VPN 接続を作成」をクリックし、 「Classic VPN」を選択します。

③ 以下のゲートウェイの設定をします。

| 名前 | gcp-vpn-gateway |

| VPC ネットワーク | vpc-main |

| リージョン | asia-northeast1 (東京) |

| IP アドレス | 35.100.100.100 |

2. VPN トンネルの設定

① 「VPN トンネルを作成」をクリックし、トンネルの名前を入力します。

② 以下のトンネルの設定をします。

| 名前 | gcp-to-onprem-tunnel |

| リモートピア IP | 203.0.113.1 |

| IKE バージョン | IKEv2 |

| IKE 事前共有キー | mysharedkey123 |

| ルーティングオプション | ルートベース |

| リモートネットワークの IP 範囲 | 192.168.0.0/24 |

YAMAHA ルーター側の設定

1. IPsec トンネルの設定

tunnel select 1

ipsec tunnel 101

ipsec sa policy 101 1 esp aes-cbc sha-hmac

ipsec ike keepalive use 1 10 retry 3 10

ipsec ike local address 203.0.113.1

ipsec ike pre-shared-key mysharedkey123

ipsec ike remote address 35.100.100.100

ipsec sa policy 101 2 esp aes-cbc sha-hmac

tunnel enable 12. IKE の設定

ipsec ike duration ipsec-sa 3600

ipsec ike encryption aes-cbc

ipsec ike group 14

ipsec ike hash sha

ipsec ike keepalive log 1

ipsec ike local name 203.0.113.1

ipsec ike nat-traversal on

ipsec ike negotiate-strictly on

ipsec ike payload-type 4

ipsec ike phase1 1 3600

ipsec ike pfs on

ipsec ike proposal-limitation 13. ルーティングの設定

ip route 10.0.0.0/24 gateway tunnel 1設定後の確認

GCP 側: VPN トンネルのステータスが「確立済み」になっていることを確認

YAMAHA ルーター側: show ipsec sa コマンドで IPsec セッションの状態を確認

双方向の ping 試験を実施し、接続性を確認

結論

クラシック VPN は GCP とオンプレミス環境を接続する簡単な方法を提供しますが、機能制限や非推奨状態を考慮すると、新規実装では HA VPN の使用を検討することをお勧めします。

既存のクラシック VPN 実装を利用している場合、将来的には HA VPN への移行を計画しましょう。

次回は「HA VPN」について解説を行いたいと思います。